11 000 tondeuses-robots Yarbo connectées à Internet pourraient être pilotées à distance depuis n’importe où sur la planète. C’est la conclusion d’un audit conduit par le chercheur allemand Andreas Makris, qui a démontré la faille en direct devant The Verge en téléguidant un appareil situé à près de 9 600 kilomètres de son bureau. Le journaliste s’est même allongé sur la trajectoire de la machine pour matérialiser le risque physique, les modules embarquant des lames rotatives capables de fonctionner en autonomie dans le jardin de l’utilisateur.

Un mot de passe root commun à toute la flotte

L’analyse de Makris pointe une accumulation de vulnérabilités systémiques. Tous les robots Yarbo partagent le même mot de passe root codé en dur dans le firmware, ce qui signifie qu’une seule clé compromise ouvre l’accès à l’ensemble de la flotte mondiale. Le chercheur a aussi identifié une porte dérobée dans le firmware permettant un accès distant non authentifié, qui ne peut être désactivée par les paramètres utilisateur et survit aux mises à jour comme aux réinitialisations d’usine.

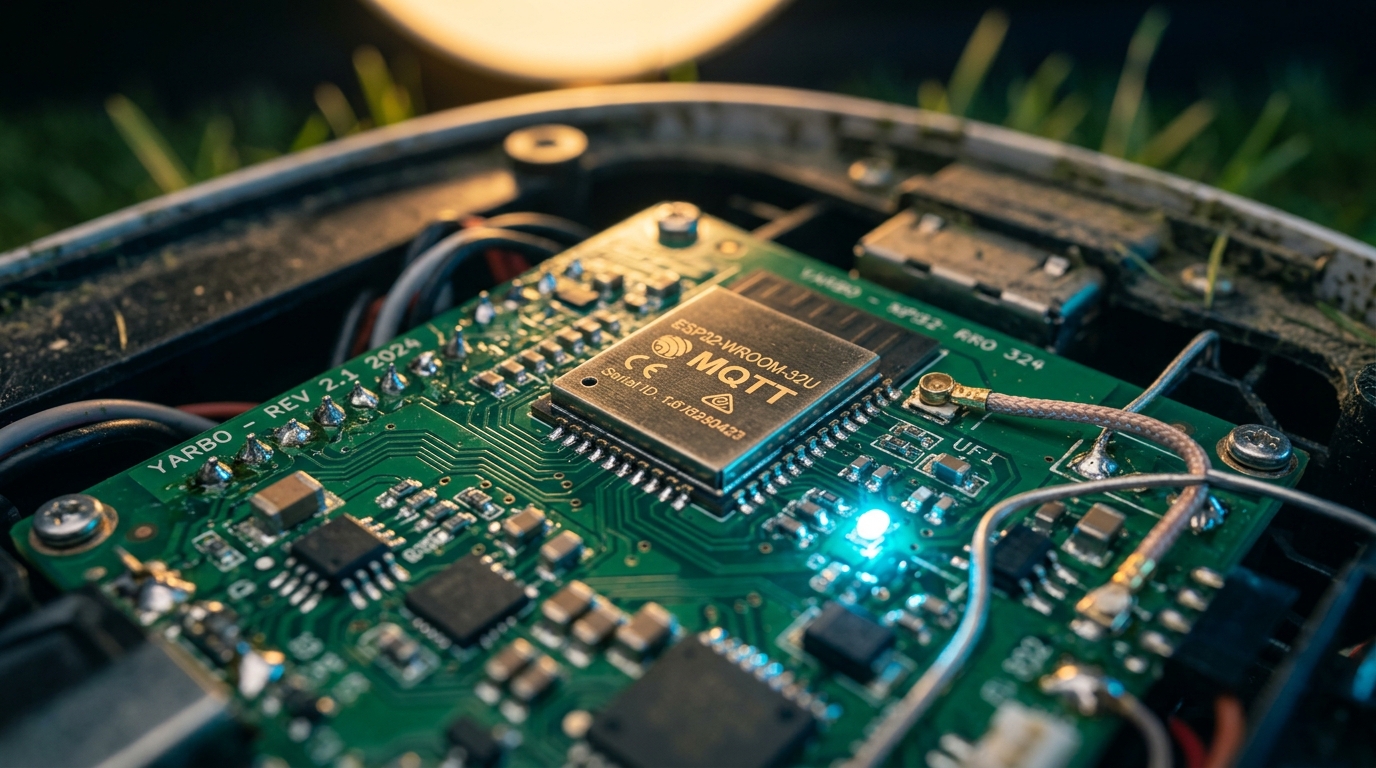

Une troisième faille concerne la couche de communication MQTT utilisée par la machine pour échanger avec le cloud Yarbo. Elle accepte des connexions anonymes sans contrôle, ce qui permet à un acteur déjà présent sur le même réseau d’intercepter les données ou d’envoyer directement des commandes au robot. Plusieurs CVE ont été enregistrées au National Vulnerability Database américain pour formaliser ces points faibles.

Caméra, GPS et mot de passe Wi-Fi exfiltrables

L’enjeu déborde largement le cadre du jardin connecté. Makris a démontré qu’un attaquant pouvait extraire l’adresse e-mail du propriétaire, le mot de passe Wi-Fi du domicile, les coordonnées GPS exactes du terrain et accéder aux flux de caméras embarquées. Une tondeuse compromise devient ainsi un outil de surveillance de proximité, en plus de représenter un danger physique. Le chercheur évoque aussi la possibilité de faire démarrer les lames à distance et d’enrôler les machines dans un botnet.

Au moment de la démonstration, environ 5 400 unités étaient cartographiées entre les États-Unis et l’Europe, sur les 11 000 appareils suivis dans le monde. Yarbo commercialise un châssis modulaire qui peut servir alternativement de tondeuse, de souffleur de feuilles, de chasse-neige, de débroussailleuse ou de coupe-bordure. La même architecture étant partagée par toute la gamme, l’exposition concerne potentiellement plusieurs lignes de produits.

Yarbo coupe l’accès distant et ouvre un PSIRT

L’entreprise a fini par reconnaître les conclusions du chercheur. Yarbo a temporairement coupé l’accès distant à toute la flotte et annonce une feuille de route correctrice : nouveaux contrôles d’accès, authentification renforcée, visibilité utilisateur sur les fonctions de diagnostic distant et suppression de mécanismes de support hérités jugés inutiles. Le constructeur a aussi présenté ses excuses dans un suivi publié par The Verge et créé un centre dédié de réponse aux incidents de sécurité.

L’épisode rappelle un travers structurel de la robotique grand public connectée. Quand le constructeur expédie d’abord, et patche ensuite, la moindre faille de protocole expose un parc mondial à des conséquences à la fois numériques et physiques. Pour les utilisateurs, la recommandation reste classique : tenir le firmware à jour, isoler ces machines sur un sous-réseau dédié et surveiller les bulletins de sécurité du fabricant. Pour les fabricants, l’affaire Yarbo établit un nouveau précédent : un robot autonome avec lames est, du point de vue cyber, une catégorie à part qui ne tolère plus le bricolage IoT des années 2010.

Sources : Times of India, 10 mai 2026 ; investigation initiale relayée par The Verge.